1. Contexte

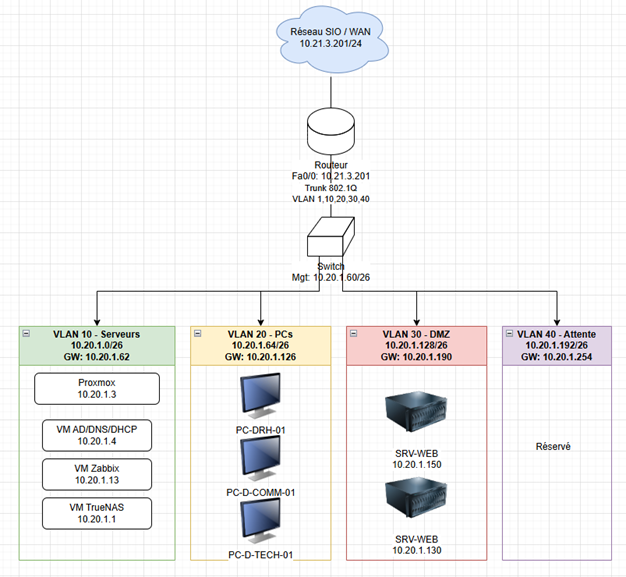

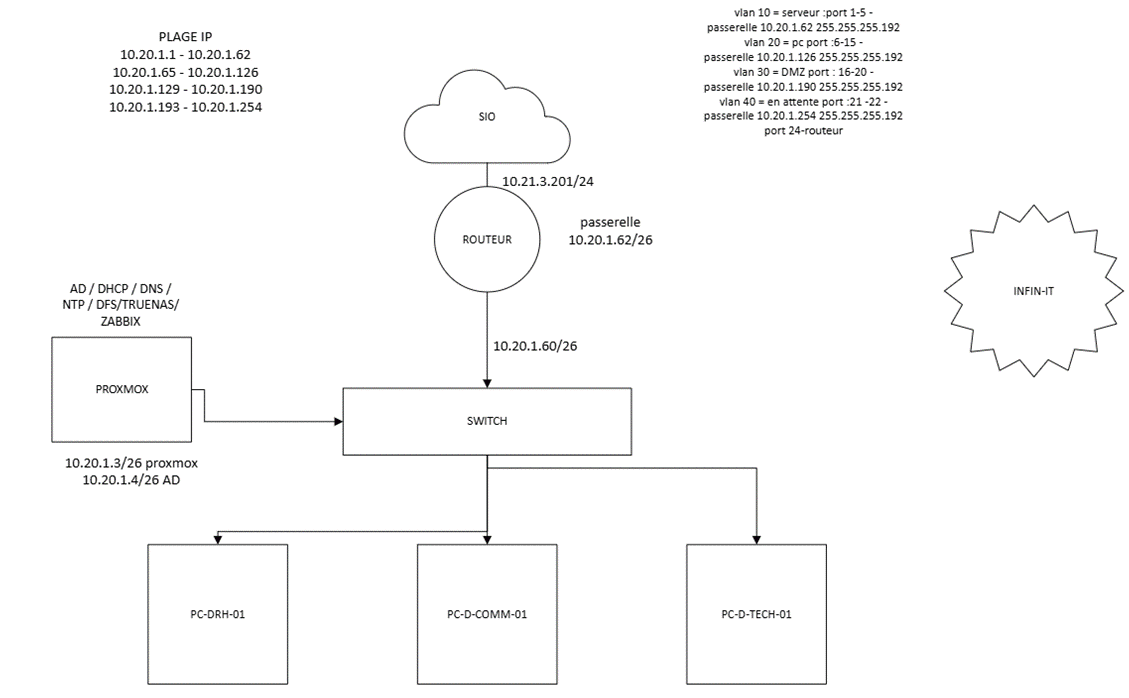

Création d'une entité autonome s'appuyant sur le SI existant. Réseau dédié sans NAT, routage statique, DNS d'entreprise (192.168.10.120), passerelle montante 10.21.3.1. Besoin d'un SI complet : annuaire, fichiers, supervision, DMZ Web et sauvegardes.

2. Objectifs

- Concevoir l'architecture réseau (VLAN / DMZ)

- Déployer Proxmox + VMs AD DS / DHCP / DNS / DFS, serveur Web DMZ, Zabbix

- Mettre en place GPO, sauvegardes, documentation et procédures

3. Travail réalisé

- Configuration Switch Cisco 2960 (VLAN 10/20/30/40, trunk port 24)

- Déploiement Proxmox avec ZFS et VMs pour AD, fichiers, Zabbix, Web DMZ

- Création de GPO : lecteurs réseaux, BGInfo, blocage USB non-VIP

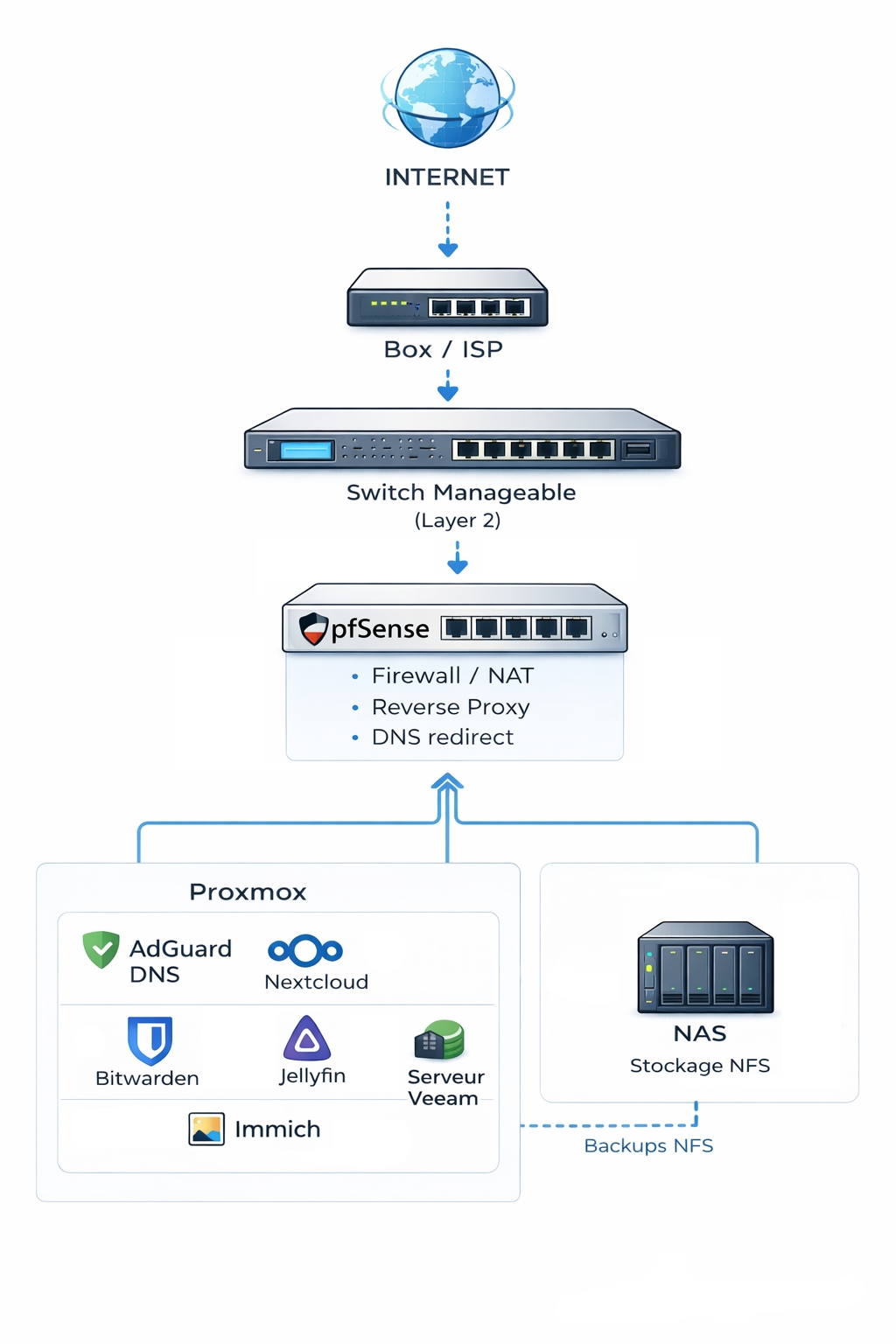

- Sauvegardes via vzdump vers NAS avec rétention et tests de restauration

- Configuration firewall et ACL pour limiter les flux inter-VLAN et ouverture 80/443 vers DMZ

4. Outils et technologies utilisés

- Proxmox VE, ZFS, Windows Server (AD/DFS/DHCP/DNS)

- Switch Cisco 2960

- Zabbix pour supervision

- Firewall / ACL (Cisco, pfSense)

- NAS pour sauvegardes

5. Compétences mobilisées

C1, C2, C3, C4, C5, C6

6. Résultats obtenus

- SI segmenté et fonctionnel

- Services AD/DFS/DHCP/DNS opérationnels

- Supervision Zabbix active avec dashboards et alertes

- Procédures documentées

7. Bilan personnel

Difficultés liées à la coordination VLAN / ACL et à la compatibilité des services AD. Solutions : tests en lab, documentation étape par étape. Apprentissage : conception réseau complète, mise en place d'un SI segmenté et supervisé.